Помимо традиционной гостевой авторизации через веб-портал, WNAM версии 1.6 с дополнительной лицензией поддерживает также авторизацию для предприятий — доступ в сеть сотрудников компании с проверкой их учетных данных, и назначением определенных администратором политик доступа. Для этого WNAM содержит следующие модули:

- Встроенный центр управления сертификатами

- Модуль EAP-авторизации (802.1х) в RADIUS-сервере

- Модуль управления политиками аутентификации и авторизации

- Модуль логирования и траблшутинга 802.1х подключений

Таким образом, WNAM становится средством управления не только гостевым, но и корпоративным доступом на основе встроенного или внешнего центра сертификатов, с проверкой учетных записей в Active Directory или MAC Bypass доступом для устройств. WNAM является полностью российской, внесенной в Реестр Минцифры разработкой, не использующей «облаков», служащей заменой проприетарным иностранным продуктам Cisco ISE, Cisco ACS, Microsoft NPS, Aruba ClearPass, Ruckus Cloudpath, а также сложному в настройке и неудобному в эксплуатации опенсорс-решению FreeRADIUS.

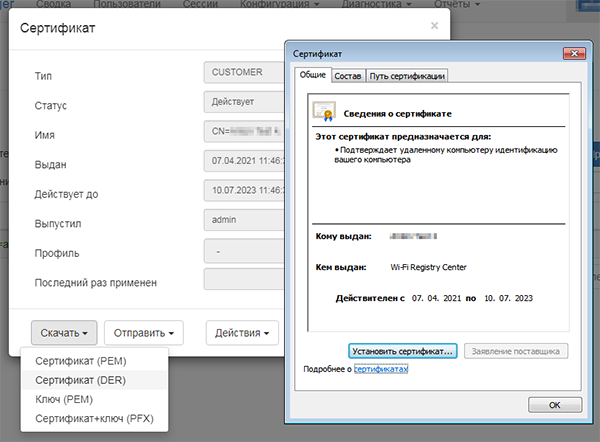

Центр управления сертификатами

WNAM реализует собственный центр управления сертификатами, включающий корневые сертификаты, сертификаты серверов, и позволяющий выписывать сертификаты пользователей. Последние применяются для корпоративной авторизации через метод EAP-TLS. Более того, пользователи могут самостоятельно выписывать себе сертификаты, через редирект на специальную веб-страницу портала, проходя проверку по СМС или учетной записи Active Directory.

Если у вас уже есть собственная служба PKI, WNAM может импортировать из неё корневой сертификат, сертификат сервера, и проверять подключающихся абонентов по сертификатам, выписанным вашим PKI.

Модель профилей

WNAM реализует модель профилей, которые применяются ко всем поступившим запросам на доступ в сеть. Запросы могут поступать от:

- Беспроводного сегмента сети — точек доступа и WLAN-контроллеров. При этом в настройках подключения пользователи указывают способ обеспечения безопасности — WPA2 Enterprise или WPA3 Enterprise.

- Проводного сегмента сети — коммутаторов ЛВС или VPN-шлюзов. При этом в настройках подключения пользователи указывают способ обеспечения безопасности — Корпоративная авторизация 802.1х.

В обоих случаях в качестве средства проверки подлинности пользователь выбирает пару логин/пароль (EAP-PEAP/MSCHAPv2) либо сертификат (EAP-TLS).

В случае, если аутентификация завершилась ошибкой, существует возможность перенаправить пользователя на веб-портал для подтверждения гостевого доступа с СМС-авторизацией, либо для выписывания себе TLS-сертификата (самообслуживания).

Для устройств, не имеющих интерфейса (принтеры, телевизоры и т.п.) возможно обеспечить авторизацию на основе МАС-адреса.

Профили, по которым происходит обработка пользовательского запроса, разделены на две группы.

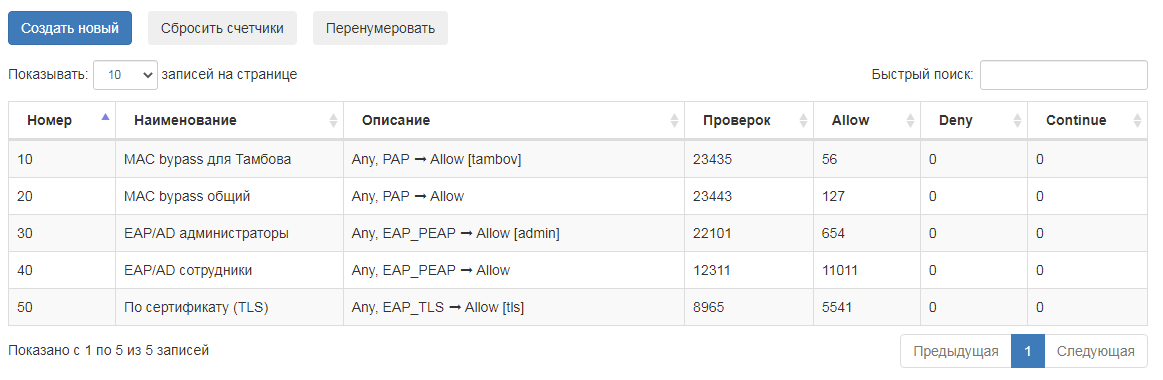

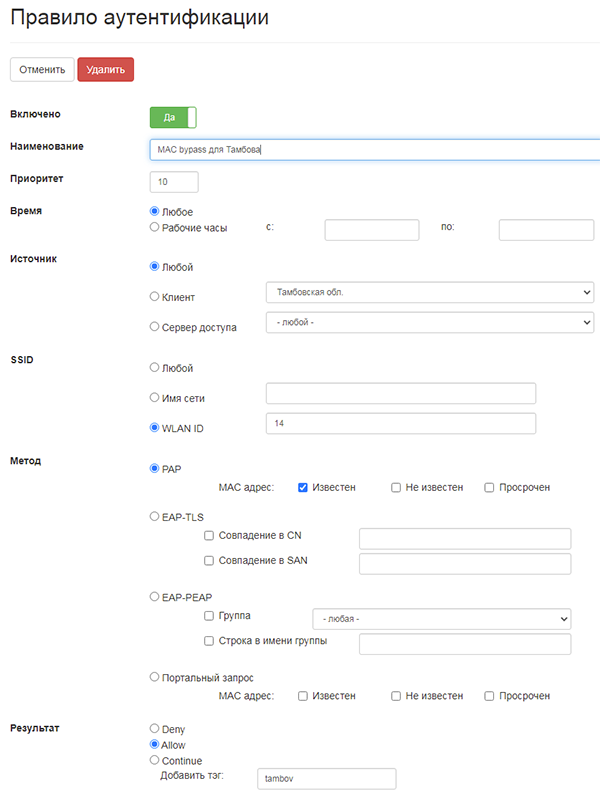

Профили аутентификации

Аутентификация — проверка подлинности предоставленных учетных данных того, кто запрашивает сетевой доступ. Профили определяют критерии, по которым она производится. Проверка идет последовательно по правилам, в порядке увеличения номера, до первого совпадения. Сравниваются различные критерии и атрибуты в поступившем запросе: откуда, когда, каким способом, что при этом передаётся. Вы можете определить требуемое вам число профилей, для каждого типа или источника запроса.

Каждый профиль содержит множество настраиваемых критериев и параметров. Вы можете указать требуемые вам, и при совпадении данных в поступившем запросе, при условии их валидности (например, сертификат не отозван, пароль успешно проверен в Active Directory) профиль возвращает соответствующий результат.

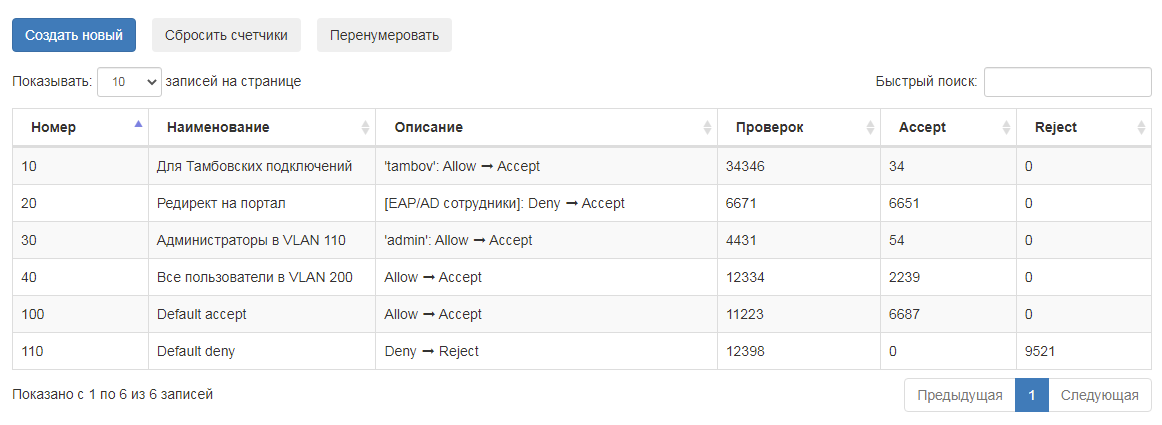

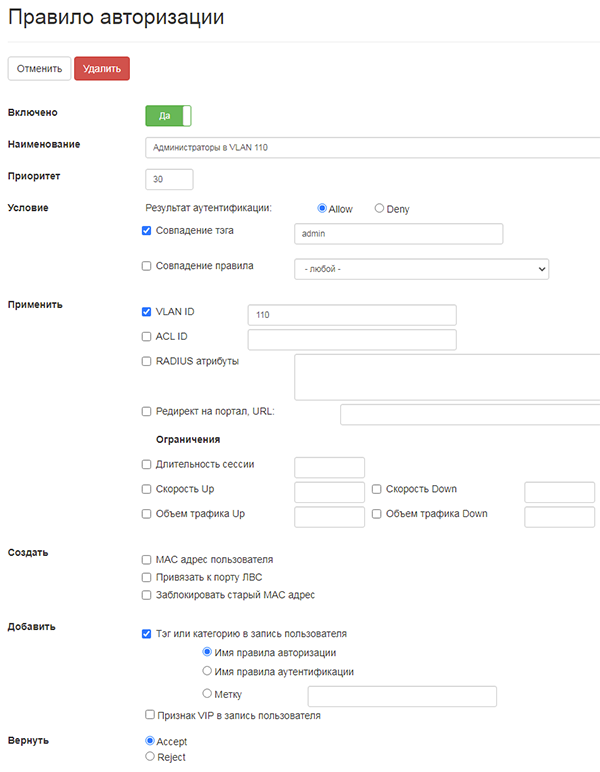

Профили авторизации

Авторизация — применение назначенных правил и политик аутентифицированному (подтвердившему подлинность учетных данных) абоненту сети. Профили определяют параметры, которые применяются. Проверка идет последовательно по правилам, в порядке увеличения номера, до первого совпадения. Сравниваются результаты аутентификации, и выбираются атрибуты, которые будут назначены сессии доступа пользователя, в возвращаемом сетевому оборудованию RADIUS-ответе.

Каждый профиль содержит маску условий выбора, и набор применяемых атрибутов и действий, передаваемый сетевому оборудованию. Это:

- Назначаемый VLAN ID

- Назначаемый ACL ID

- Перечень вендорспецифичных RADIUS-атрибутов

- URL редиректа на портал для прохождения СМС-авторизации, или самообслуживания

- Параметры длительности сессии, ограничения скорости и объема

- Правила создания и привязки МАС адресов и TLS-сертификатов

Логирование и отчетность

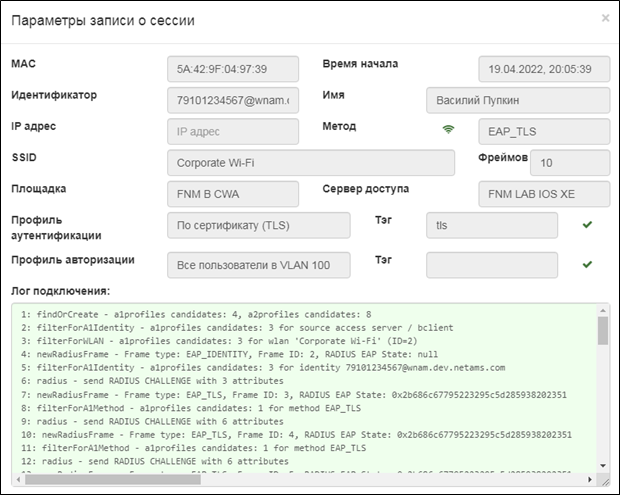

Для каждой попытки подключения пользователя к сети WNAM ведет подробный лог процессов аутентификации и авторизации. Это позволяет облегчить траблшутинг подключения, если по каким-то причинам поведение системы отличается от ожидаемого, либо подключающийся клиент настроен некорректно.

По факту подключения при поступлении аккаунтинг-данных WNAM ведет такую же статистику по сессиям доступа, как и для гостевых подключений. В «отчётах» можно найти информацию по трафику, распределению длительности сессий, и т.п., а также дополнительные отчёты по подсистеме 802.1х корпоративной авторизации.

Попробовать и купить

Модуль корпоративной авторизации доступен в WNAM версии 1.6.2820 и старше. Его использование требует приобретения дополнительной бессрочной лицензии, по числу установленных в системе клиентских сертификатов / учётных записей AD.

Вы можете запросить демо-версию WNAM, купить лицензии на наше программное обеспечение, и получить консультации, обратившись к нам.